Zinātnieki no Kalifornijas Universitātes atklājuši trīs jauna veida sānu kanālu ievainojamības. Tās ietekmē gan individuālu lietotāju, gan augstas veiktspējas datu apstrādes sistēmas, apejot ierīču CPU un izvelkot datus no GPU. Un salīdzinot ar CPU vērstiem sānu kanālu uzbrukumiem, tas tiek panākts ar vienkāršākām metodēm.

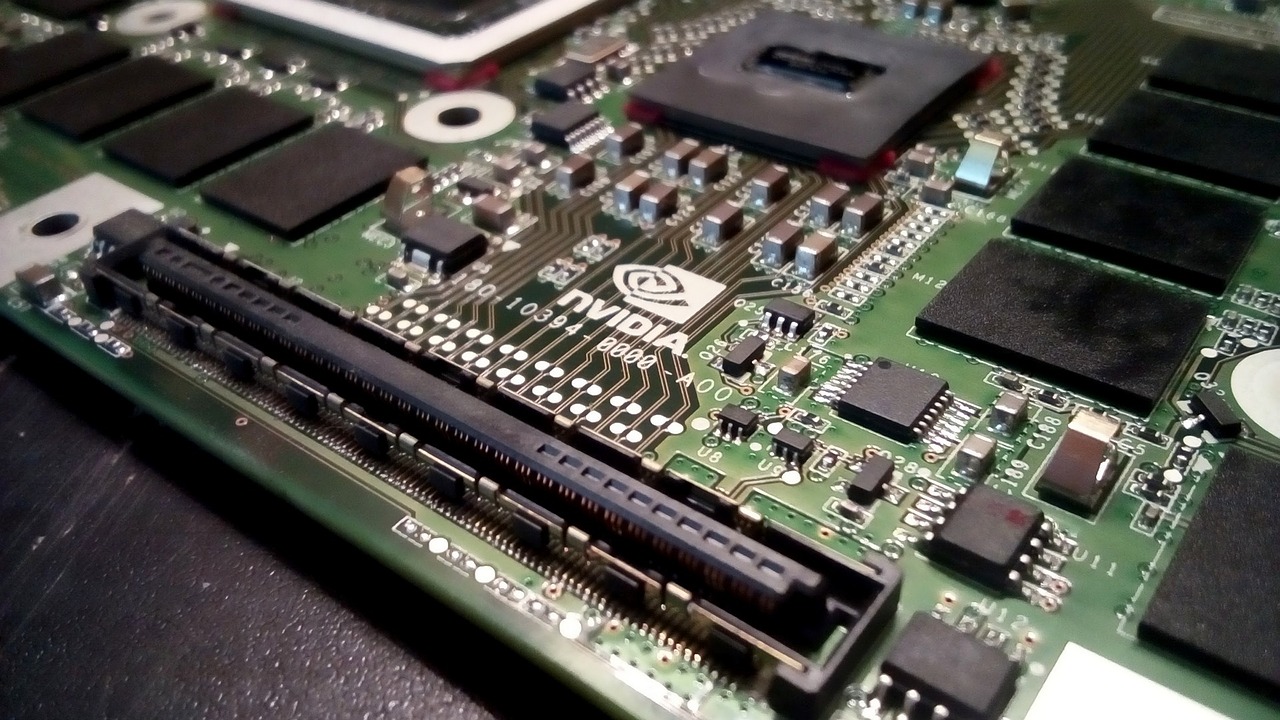

Divas no ievainojamībām skar tieši personālos datorus, izvelkot informāciju par apmeklētajām mājaslapām un ievadītajām parolēm. Tās izmanto GPU īpašību, ka kodoli savā starpā sazinās, lai ātrāk pabeigtu darbu. Uzbrukuma pamata tehnikā tiek izvēlēts kāds process, kura noplūdi kešatmiņā vai citos kopīgajos resursos vēro trešā persona. GPU kodolu paralēla darbība nozīmē to, ka tiem visiem ir kādi kopīgi resursi un uzbrucējam nav vajadzības noteikt, kurš no kodoliem veic konkrēto procesu. Tas krietni atvieglo datu iegūšanu.

Uzbrukums GPU kodolu datu iedalīšanas API ļauj iegūt datus par apmeklētajām mājaslapām. Zinātnieki šo procesu sauc par mājaslapu pirkstu nospiedumu atstāšanu. Ja uzbrukuma punkts ir datu iedalīšana, kas balstīta uz lietotāja nospiestajiem taustiņiem, tad ar pareizā laikā veiktiem augstas precizitātes uzbrukumiem var iegūt arī izmantotās paroles.

Trešā tipa ievainojamība ir vērsta pret mašīnmācīšanās vai neironu tīkla sistēmām. Šādi uzbrukumi varētu pavērt durvis korporatīvajai spiegošanai, atklājot konkurentiem jūtīgus datus par konkrētajām sistēmām.

Mašīnmācīšanās sistēmās video kartes ir īpaši modificētas, lai tās būtu vieglāk programmēt. Tām ir izstrādāti īpaši skaitītāji, kuri sniedz informāciju par sistēmu un par GPU datu iedalīšanu. Uzbrucējs paslēpj “tukšus” uzdevumus un liek GPU tos izpildīt kopā ar pārējiem. Tādā veidā tiek noslogota sistēma un atjaunināti iepriekš minētie skaitītāji, kuru sniegto informāciju pārtver ļaunprātis. Kopā var būt vairāk nekā 200 šo skaitītāju, kas sniedz ļoti plašu informāciju. Viens no risinājumiem šādai ievainojamībai ir lietotāju piekļuves ierobežošana šiem skaitītājiem. Bet tas varētu ierobežot arī pētnieku darbu.