- Sākums

- Forumi

- Notepad.lv

- IT ziņas

- Aizlāpīts μTorrent caurums, kas ļāva datorus pārvērst DDoS "zombijos"

Aizlāpīts μTorrent caurums, kas ļāva datorus pārvērst DDoS "zombijos"

Sākumlapa › Forumi › Notepad.lv › IT ziņas › Aizlāpīts μTorrent caurums, kas ļāva datorus pārvērst DDoS "zombijos"

- This topic has 0 atbilde, 1 voice, and was last updated pirms 10 years, 4 months by

samurajs.

Tiek skatīti 1 ieraksti – 1 līdz 1 (no 1 kopumā)

-

AutorsIeraksti

-

29. Aug, 2015 at 07:11 #161280

samurajs

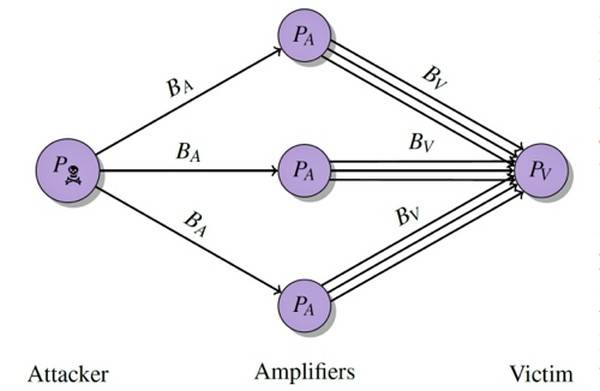

ParticipantKompānija Bittorrent izlabojusi kļūdu, kas teorētiski ļāva ar klientprogrammu μTorrent, Vuze, Mainline u.c. palīdzību veikt RDDoS (Reflective Distributed Denial of Service) uzbrukumus. Kļūda izlabota μTorrent laidienā 3.4.4 40911, kā arī citos šīs kompānijas klientos. Ievainojamība atradās bibliotēkā libμTP, kura ir transporta protokola daļa, un kalpo konfliktu atrisināšanai datu apmaiņas sastrēgumu gadījumos. libμTP nesaturēja nekādu aizsardzību pret IP spoofing. Hakeris (Attacker) varēja nosūtīt “starpniekklientiem” (Amplifiers) P2P inicializācijas pieprasījumu jeb handshake, kurā sava IP nomainīta pret “upura” (Victim) IP. Rezultātā starpniekklienti sāk bombardēt upuri ar pieprasījumiem. Bet, tā kā tas neatbild, requestiseko vēl un vēl, līdz sasniegts limits. Rezultātā hakeris paliek “balts un pūkains”, un DDoS uzbrukumā pa tiešo nemaz nav piedalījies.

[img]https://notepad.lv/userpix/28_torrent500_1.jpg [/img] Bibliotēka libμTP tika modificēta tādi, ka inicializācijas pieprasījuma atbildes neesamības gadījumā atkārtotus pieprasījumus vairs nesūta, un sakari uzreiz pārtrūkst. Protams, DDoS uzbrukums teorētiski var turpināties, bet no tā jēgas nebūs. Kompānija Bittorrent Inc. atzīmē, ka ielāps izdots laicīgi – hakeri vēl nebija noreaģējuši. Vismaz masveidā ne.

-

AutorsIeraksti

Tiek skatīti 1 ieraksti – 1 līdz 1 (no 1 kopumā)

- Jums ir jāpieslēdzas sistēmai, lai varētu komentēt šo tēmu.

Jaunākais portālā

Apskati