- Sākums

- Forumi

- Notepad.lv

- IT ziņas

- "Atkosts" arī cryptolocker vīruss CryptoHost

"Atkosts" arī cryptolocker vīruss CryptoHost

Sākumlapa › Forumi › Notepad.lv › IT ziņas › "Atkosts" arī cryptolocker vīruss CryptoHost

- This topic has 1 atbildes, 2 voices, and was last updated pirms 9 years, 9 months by

akms47.

Tiek skatīts 2 ierakstu – 1 līdz 2 (no 2 kopumā)

-

AutorsIeraksti

-

12. Apr, 2016 at 06:29 #161978

samurajs

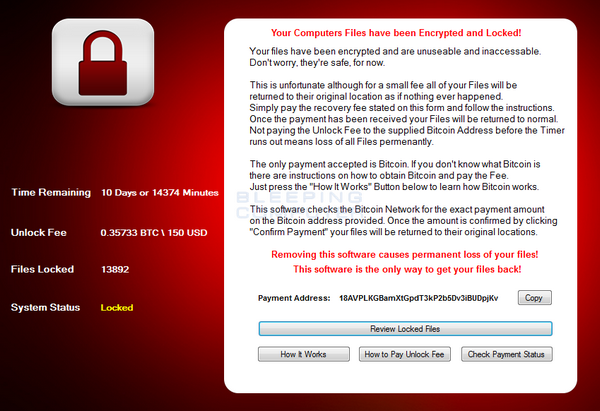

ParticipantLabi, ka moderno kriptovīrusu autori reizēm pieļauj stulbas kļūdas. Tas palīdz vienam otram upurim izkļūt sveikā bez bitmonētu maksāšanas vai datu zaudēšanas. Viens no jaunākajiem kriptovīrusiem ir CryptoHost. Atšķirībā no citiem, šis kaitēklis neko nekriptē, bet gan pārvieto 34 nozīmīgākos failu tipus uz direktoriju C:Users[username]AppDataRoaming un tur samet RAR arhīvā ar paroli. Arhīva nosaukums ir SHA-1 hashsumma no CPU ID, HDD un mātesplates sērijas numuriem, un satur 41 simbolu bez faila paplašinājuma. Kad arhīvs gatavs, lietotājs saņem uzaicinājumu maksāt. CryptoHost nemaz nav attālinātā servera; vienkārši ik pēc laiciņa vīruss pats pārbauda vai ir samaksāts.

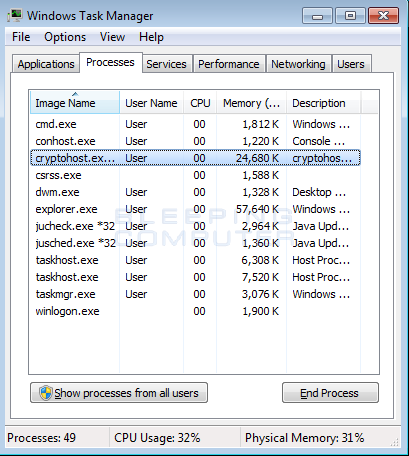

[img]https://notepad.lv/userpix/28_cryptohostoriginal_1.png [/img] Atarhivēt pastrādātos nedarbus ir vienkāršāk par vienkāršu. RAR parole sastāv no faila nosaukuma (41 simbols) + lietotājvārds. Tātad manā gadījumā parole varētu būt A457FBABB0C4A40BBEF5A257FBCBB0C4A41BAEF58samurajs.

1. Apturam procesu Cryptohost.exe

[img]https://notepad.lv/userpix/28_endprocess_1.png [/img] 2. Ejam uz C:Users[username]AppDataRoaming un meklējam tur savus datus. Atarhivējam tos ar

7Zip. Kad prasīs paroli, ievadām kombināciju no faila nosaukuma un username (kā augstāk rakstīts). Kas ir īpaši slinks un grib visu gatavu – ir pieejams gatavs paroļu ģenerators3. Turpat C:Users[username]AppDataRoaming jābūt pašam kaitēklim Cryptohost.exe. Dzēšam to.

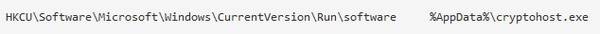

4. Apmeklējam sistēmas reģistru un nodzēšam pēdējās pēdas:

[img]https://notepad.lv/userpix/28_ran_1.jpg [/img] CryptoHost darbības loģika ir tāda, ka to pamana jebkurš daudzmaz normāls antivīruss. Tātad ar kaitēkli inficējas tikai rūdīti antivīrusu noliedzēji.

14. Apr, 2016 at 17:15 #324651akms47

ParticipantŽel, ka vēl nekā kas atšifrē Cryptowall. Varētu dažam murmulim palīdzēt atgūt bildes. -

AutorsIeraksti

Tiek skatīts 2 ierakstu – 1 līdz 2 (no 2 kopumā)

- Jums ir jāpieslēdzas sistēmai, lai varētu komentēt šo tēmu.

Jaunākais portālā

Apskati