- Sākums

- Forumi

- Notepad.lv

- IT ziņas

- Hakeriem: Notver karogu 2013

Hakeriem: Notver karogu 2013

Sākumlapa › Forumi › Notepad.lv › IT ziņas › Hakeriem: Notver karogu 2013

- This topic has 4 atbilžu, 4 voices, and was last updated pirms 12 years, 3 months by

Crow.

Tiek skatīts 5 ierakstu – 1 līdz 5 (no 5 kopumā)

-

AutorsIeraksti

-

21. Okt, 2013 at 01:29 #158893

KristoZ

ParticipantŠ ogad no 22. līdz 24. oktobrim, nu jau ceturto gadu pēc kārtas, HACK.LU konferences ietvaros tiek rīkotas Capture the Flag (CTF) jeb “notver karogu” hakeru jeb urķu sacensības. Ar “urķi” šeit būtu saprotams: “Datoru izmantošanas entuziasts, kam sagādā prieku izpētīt dažādas datoru sistēmas un atrast pieeju tajās uzglabātajai informācijai.” Personālie datori. Angļu-krievu-latviešu skaidrojošā vārdnīca — R., Dati, 1998Lai arī vēl aizvien ir iespējams

piereģistrētiesne mazums• Jaunāko banku autentifikācijas līdzekļi un to trūkumi

• Android sistēmu Dalvik koda nepilnības un to izmantošana

• Mūķu komplektu (exploit kit) izmantošana mājaslapās un to automatizēta noteikšana

• “Nemanāmās” TCP portu skenēšanas tehnikas

jaunajāIPV6 protokolā u.c.

Tomēr pasākuma drīzais norises datums un cena 250 € apmērā (150 € studentiem), ticams, ne visiem šķitīs pieņemami, tādēļ šīs ziņas uzsvars tiek likts uz “Karoga notveršanas” pasākumu, kas, iepriekš bez maksas piereģistrējoties, ir pieejams ikvienam/-i interesantam/-ei.

Sacensības, tāpat kā iepriekšējos gadus, rīko Rūras Universitātes komanda “FluxFingers” no Vācijas. Pieņemot, ka arī šī gada sacensību veids īpaši neatšķirsies no iepriekšējām, varu aprakstīt no pagājušogad pieredzētā:

Sacensībās piedalās komandas (un indivīdi) no visas pasaules, bet uz fiziskām balvām pretendē tikai tās komandas jeb to pārstāvji, kas personīgi atrodas konferencē.

Pēc sacensību atklāšanas plkst. 8:00 (UTC) jeb plkst. 11:00 pēc Latvijas laika visiem reģistrētajiem dalībniekiem tiek dota pieeja visiem uzdevumiem (angļu valodā), kas cits no cita atšķiras pēc grūtības pakāpes un tēmas. Tēmas ir dažādas: kriptoanalīze, tīmekļa (web) drošība, reversā inženērija un digitālā izmeklēšana (forensics).

Par katru atrisināto uzdevumu tiek piešķirts noteikts punktu skaits, atkarībā no uzdevuma grūtības pakāpes un ātruma (pēdējais attiecas tikai uz 3 ātrākajām komandām).

Un, protams, ir kategoriski aizliegts izmantot DoS, automatizēto skenēšanu vai kādus citus intruzīvus palīglīdzekļus.

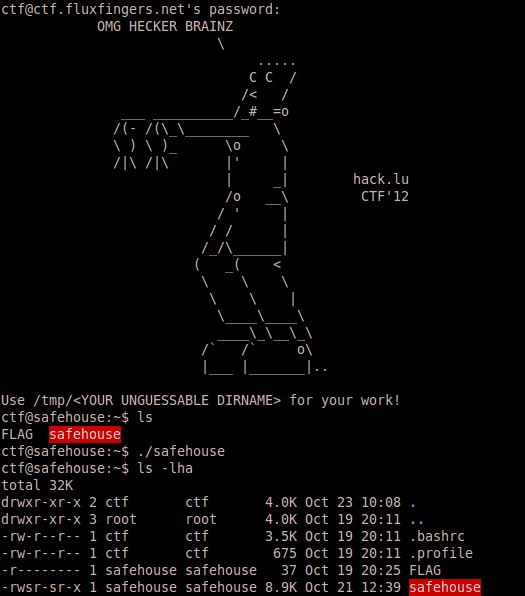

Uzdevumi mēdz tikt pasniegti arī ar nelielu humora devu. Piemēram, pagājušogad daudzi uzdevumi bija saistīti ar zombiju tematiku; piemēra pēc:

Quote:Task 9 – Braincpy

Zombies do not only tend to eat brains, they also tend to write unsecure code! Looks like they don’t even know how to use stringcopy functions correctly, so there should be no problem for you to exploit this most simple of all bugs, right? SSH: ctf.fluxfingers.net PORT: 2091 USER: ctf PASS: xxxxxxxxxxxxx

credits: 300 +3 (1st), +2 (2nd), +1 (3rd)

Kā redzams, lielākajai daļai uzdevumu nepieciešamas vismaz vidējas Linux (komandrindas) lietošanas prasmes, ieskaitot privilēģiju pārvaldīšanu, vēlamas arī Python un mājaslapu drošības aspektu zināšanas, tādēļskriptu bērneļiemLai vai kā – jo vispusīgākas zināšanas – jo labāk. Tādēļ ir arī ieteicams apvienoties komandās ar dažādu datordrošības nozaru entuziastiem, lai iegūtu vairāk punktus, pārstāvot savu valsti. Bet iemēģināt savu roku dažādo uzdevumu risināšanā, protams, var jebkurš entuziasts vai komanda, reģistrējoties:

https://ctf.fluxfingers.net/registerPērn pieteicās 571 komanda, no kurām 291 izpildīja vismaz vienu uzdevumu, bet topa virsotnē dominēja komandas no Krievijas, Vjetnamas, Francijas un Nīderlandes.

Ja kādu interesē, te ir viens no maniem pagājušā gada uzdevumu risinājumiem:

https://kristoz.com/tutorial/capture-the-flag-zombie-antivirus/

[img]https://notepad.lv/userpix/1393_terminal_sm_1.png [/img] 21. Okt, 2013 at 04:49 #302616Anonīms

NeaktīvsLatvijā tāds pasākums nebūtu iespējams, jo mietpilsoņi to nodēvētu par terorisma aktu un sāktos raganu medības. 21. Okt, 2013 at 16:39 #302617KristoZ

Participant😀 Mjā, Latvijai līdz tādām lietām, maigi sakot, vēl ir krietni jāpaaugas. Prātā vienīgi nāk viens pagājušogad rīkotais pasākums: https://www.7guru.lv/zinas/valmieras-dome-aicina-uzlauzt-pilsetas-it-resursus https://cert.lv/resource/show/244 , kur viņi pa lēto dabūja sevpentestu. Tomēr tas ir tāds retums, ka nebrīnītos, ja tā bija pirmā un, uz daudziem gadiem, arī pēdējā reize Latvijas vēsturē, nemaz nerunājot par kā līdzīga izveidošanu rakstā minētajam. 21. Okt, 2013 at 17:17 #302618BlackHalt

ParticipantTur pārāk daudz jādomā. Labāk uz Windows dzenāt Counter-Strike. 21. Okt, 2013 at 18:02 #302619Crow

ParticipantNu protams. Tie, kas spēlē uz Windows (obligāti tas nahuj bija jāpievelk aiz astes) spēlītes, nekad neviens neko dzīvē nav sasnieguši. https://en.wikipedia.org/wiki/World_Cyber_Games https://lol.gamepedia.com/Season_2_World_Championship Nokāp no sava augstā zirga un uzliec citu plati kādreiz.

-

AutorsIeraksti

Tiek skatīts 5 ierakstu – 1 līdz 5 (no 5 kopumā)

- Jums ir jāpieslēdzas sistēmai, lai varētu komentēt šo tēmu.

Jaunākais portālā

Apskati