- Sākums

- Forumi

- Notepad.lv

- IT ziņas

- Hakeru kaislības: ar Ethernet adapteri iegūst Windows un Mac paroles

Hakeru kaislības: ar Ethernet adapteri iegūst Windows un Mac paroles

Sākumlapa › Forumi › Notepad.lv › IT ziņas › Hakeru kaislības: ar Ethernet adapteri iegūst Windows un Mac paroles

- This topic has 7 atbilžu, 5 voices, and was last updated pirms 9 years, 4 months by

MeistarsUnVergs.

Tiek skatīts 8 ierakstu – 1 līdz 8 (no 8 kopumā)

-

AutorsIeraksti

-

9. Sep, 2016 at 05:07 #162368

samurajs

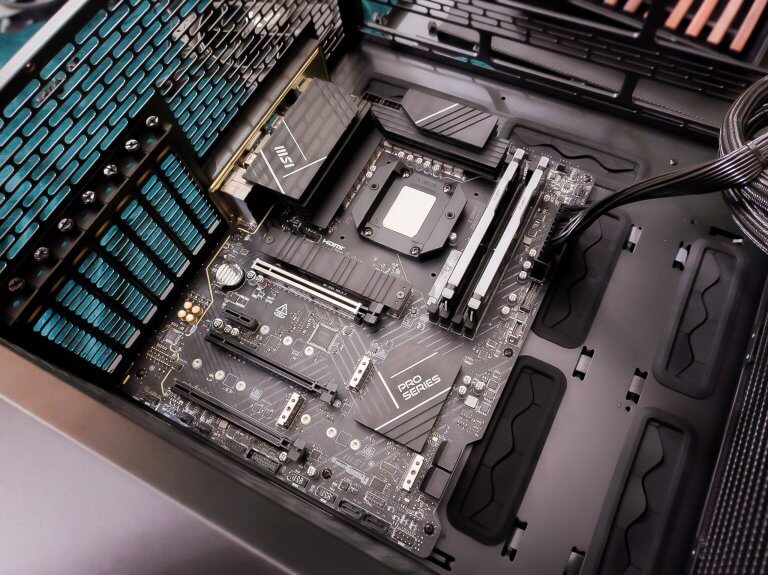

ParticipantHakeru fantāzija ir neizmērojama. Tagad viņi sevi dēvē par “datordrošības speciālistiem”, bet būtību tas nemaina. Robs Fullers izdomājis, kā iegūt Windows un Mac paroles ar parasta USB Ethernet adaptera palīdzību. Sākotnēji tika izmantots hakeriem domātais USB mikrodators Inverse PathHak5 Turtle

[img]https://notepad.lv/userpix/28_16302339976_75f98565d8_b1000x741_1.jpg [/img] Interesantākais ir tas, ka šai metodei nebūtu jādarbojas, bet tā tomēr strādā. USB adapterī atrodas tīkla vārteja, DNS un WPAD serveris (Web Proxy Autodiscovery Protocol). Kad PC ir nobloķēts ar paroli, PnP ierīces vienalga pieslēdzas. Sistēma gan, iespējams, neļaus pieslēgties “fleškām”, bet tīkla ierīces ir “baltajā” sarakstā. PnP ierīces instalēšanas brīdī uz to tiek pārsūtīti autorizācijas dati, kas nepieciešami instalācijai. Atliek vien tos izfiltrēt un saglabāt SQLite datubāzē.

[img]https://notepad.lv/userpix/28_hak_5.jpg [/img] Protams, hakeru briesmas nevajag pārspīlēt, jo uzlaušanai nepieciešama fiziska piekļuve datoram. No otras puses, ja tas izdevies – process norit automātiski un prasa vien 13 sekundes. Notestētas (sekmīgi) šādas OS: Windows 98 SE, Windows 2000 SP4, Windows XP SP3, Windows 7 SP1, Windows 10 (Enterprise, Home), OS X el Capitan, OS X Mavericks. Linux vēl nav testēts, bet metode varētu darboties arī tur.

9. Sep, 2016 at 17:28 #326946uldics

ParticipantĪsti neredzu kāpēc lai Linux sūtītu paroli uz pievienotu devaisu. Ja attiecīgā tipa devaisa loģiskā pievienošana atļauta, ierīce tiek lietota ar jau esošu draiveri. Ja tas nav atļauts, var tikt prasīts autorizēties caur gksudo. Rūts toč te nekur nepiedalās. Var jau būt, ka kādā superfriendly (lasīt: superlazyass) distrā kaut kā viltīgi var, bet nu neizskatās ticami. 10. Sep, 2016 at 03:29 #326947Mr.Death

ParticipantPaldies par informaaciju! Truecrypt apvienojumaa ar windows lockscreen vairaak neizmantosju, mhhhhhh. Nez kaapeec man jau likaas, ka to paroles lauka butaforiju ir iespeejams kaa savaadaak apiet bez restarta (iznjemot veco triku ar klasiska login screen paarsleegsjanu un defaultaa admin konta noraadiisjanu). Savaadaak jau tas nebuutu Microsoft. Un es veel padomaaju ka esmu paaraak paranoisks, vells – izraadaas, ka tomeer nee! :> :> :> P.s. Tas 100% ir speciaali sisteemaa iejuugts backdoor, par ko visi FIBi un NSA jau zinaaja gadus 10 atpakalj. Neticeesju es tam, ka nejausjiiba. Nu neticeesju..

10. Sep, 2016 at 20:27 #326948MeistarsUnVergs

ParticipantTrueCrypt kopā ar Win+L ir labākais, kas pieejams Win sistēmām. Agrāk šo arī varēja apiet ja sistēmai ir FireWire. Caur FireWire varēja nolasīt un manipulēt visu RAM, sameklēt paroli vai arī izmainīt instrukciju, liekot unlockot datoru pie nepareizas paroles ievades. Ieslēgt klasisko Login un ievadīt Administrator bez paroles ir iespējams gan tikai tad, ja instalētājs ir bijis ar līkām rokām. Š is ir WTF. Eksploitam ir vajadzīga fiziska pieeja, draiveris Windowsam arī jāinstalē “uz aklo”, bet nu WTF. Kāpēc modernie Windows joprojām tīklā sūta paroli plaintekstā?

Vai tas ir speciāls backdoors? Nevar zināt.

Risinājums būtu modificēt to skriptu, kurš pie otras pelītes pieslēgšanas (mouse shaker, ir tāds LEA izmantots gadžets) izrubī datoru. Š eit kā trigerim jākalpo nevis otra pele, bet jauns Ethernet adapteris.

10. Sep, 2016 at 23:00 #326949Mr.Death

ParticipantWin+L apvienojumaa ar TC liidz sjim bija labs risinaajums, lai izvairiitos no neautorizeetas piekljuves pie datora, kameer pasja iipasjnieka nav klaat. Kaut kam vairaak – nekad! Labi jau ka mana intuiicija aizliedza savaa laikaa tiem dazjiem, kam vajadzeeja sjifreet sisteemas, ieteikt Win+L variantu. Taa vietaa teicu, lai restartee vai izsleedz kompi.

Tagad jau ir savaadaak – biju padzirdeejis ka Microsoft patiikot “atsleedzinju” saglabaat savaa maakonii (BitLocker), gan jau ka arii TrueCrypt ir iekljauts sarakstaa.

Peec laika vispaar izraadiisies, ka visas Win un Mac sisteemas ir iespeejams jebkuraa briidii attaalinaati nokontroleet, taa kaa noteikti mees veel dzirdeesim “jaunumus” :>

Vot tjebe privaatums un drosjiiba! Ieteiktu MS savu paroles aizsardziibu paarsaukt par “Child lock”, jo nekam vairaak vinja neder.

11. Sep, 2016 at 12:42 #326950MeistarsUnVergs

Participant>>>Win+L apvienojumaa ar TC liidz sjim bija labs risinaajums, lai izvairiitos no neautorizeetas piekljuves pie datora, kameer pasja iipasjnieka nav klaat. Kaut kam vairaak – nekad! Nekas vairāk arī nav prasīts. Š īs funkcijas līdz šim pildīja labi. Tagad gan ir atklāta otrā iespēja kā to apiet. Gaidam risinājumu.

>>>Labi jau ka mana intuiicija aizliedza savaa laikaa tiem dazjiem, kam vajadzeeja sjifreet sisteemas, ieteikt Win+L variantu. Taa vietaa teicu, lai restartee vai izsleedz kompi.

Protams, drošāk. Bet ja gribam būt līdz galam paranoiski tad nedrīkst aizmirst arī par Cold boot attack. Un ja šifrējamais ir serveris vai PC kam visu laiku jābū online, papildus nepieciešams uzstādīt lamatas un killswich, ja kāds nepiederošs ienāk telpā, aktivizējas lamatas (sākot no elektrības norubīšanas datoram līdz pat sprāgstvielu eksplozijai). Tādu aizsardzības sistēmu izveidot ir mazāk sarežģīti nekā sākumā varētu likties.

>>>Tagad jau ir savaadaak – biju padzirdeejis ka Microsoft patiikot “atsleedzinju” saglabaat savaa maakonii (BitLocker), gan jau ka arii TrueCrypt ir iekljauts sarakstaa.

Ja tiek izmantots Microsoft konts vai domēns uz Win8.1 un Win10 tad tik tiešām tiek uploadots backup mākonī. Windows Vista un Windows 7 Bitlocker šāda problēma nav. TrueCrypt atslēga netiek nekur speciāli uploadota, ja tā būtu, ar sniferi un failu monitoru tas sen būtu atklāts. Es lielāko daļu apkalpoto datoru gan šifrēju ar DiskCryptor, labāka performance, iespēja serverus iebootot caur PXE un piedevām ir iespējams on-the-fly nomainīt Master key. TrueCrypt master key nemainās, lai to nomainītu vajag visu dekriptēt un pa jaunu enkriptēt

>>>Peec laika vispaar izraadiisies, ka visas Win un Mac sisteemas ir iespeejams jebkuraa briidii attaalinaati nokontroleet, taa kaa noteikti mees veel dzirdeesim “jaunumus” :>

Man ir aizdomas ka backdoors jau kopš WinXP laikiem ir Update service. Kāpēc? Tāpēc, ka pats Update service pa kluso spēj apgreidot no Microsoft serveriem pats savu .exe un nekas neliedz interesējošajiem datoriem piegādāt modificētu .exe Kā to novērst? Disable Update Service. Bet speciāls, klasisks Sub7 stila backdoor diez vai eksistē, jo ir pamanāms.

>>>Vot tjebe privaatums un drosjiiba! Ieteiktu MS savu paroles aizsardziibu paarsaukt par “Child lock”, jo nekam vairaak vinja neder.

Vairumā gadījumu der ne tikai pret bērniem arī pret Latvijas represīvajiem orgāniem un daudzu citu valstu LEA. Jo instrukcija paredz izņemamajam datoram pa taisno atvienot elektrību. Un tad pieri atsisties pret Bitlocker, TrueCrypt vai DiskCryptor.

11. Sep, 2016 at 19:45 #326951aoma

Participant12. Sep, 2016 at 12:55 #326952MeistarsUnVergs

Participant -

AutorsIeraksti

Tiek skatīts 8 ierakstu – 1 līdz 8 (no 8 kopumā)

- Jums ir jāpieslēdzas sistēmai, lai varētu komentēt šo tēmu.

Jaunākais portālā

Apskati