Kamēr visa pasaule cīnās ar koronavīrusa radītajiem izaicinājumiem un sekām, diemžēl vienmēr atradīsies kāds, kas izmanto krīzes situāciju par labu sev. Esošā pandēmija rada labvēlīgu augsni kibernoziedzniekiem, un viņi izgudro arvien jaunus veidus, kā nopelnīt gan uz informatīvā “haipa” viļņa, gan arī dēļ izmaiņām darba un dzīves kārtībā. Tādēļ Tet aicina pievērst īpašu uzmanību kiberhigiēnai, lai pasargātu sevi un uzņēmumu ne tikai no vīrusiem reālajā dzīvē, bet arī virtuālajā.

Krīze kā iespēja uzbrukt

Pirmie noziegumu mēģinājumi tika pamanīti vēl pirms vairākiem mēnešiem, kad Covid-19 epidēmija tikai aizsakās Ķīnā. Tajā brīdī cilvēkiem visā pārējā pasaulē pietrūka informācijas par slimību, un viņi aktīvi meklēja to tiešsaistē. Kibernoziedznieki bija izdomājuši veidu, kā “palīdzēt” šādiem informācijas meklētājiem, un izveidojuši vairākus portālus, kur varēja lejupielādēt “Covid-19 antivīrusa datorprogrammu”. Kad meklētāji apmeklēja portālu un mēģināja lejupielādēt programmu, viņu dati tika nošifrēti un nozagti.

Šobrīd informācijas ir krietni vairāk, un kiberļaundari izmanto pretējo galējību – cilvēku vēlmi uzzināt pēc iespējas vairāk un sekot līdzi situācijai par vīrusa izplatību visā pasaulē. Viens no pēdējiem kibernoziegumu piemēriem – ļaunatūras instalēšana (datoru vīrusi, ļaundabīgās programmas) lietotāju datoros, izmantojot vienu no koronavīrusa izplatības kartēm, ko cilvēki aktīvi pēta pēdējā laikā. Tādējādi tika nolasītas ierīces īpašnieka paroles un citi piekļuves dati, ko noziedznieki varēja izmantot saviem nolūkiem. Pēc Cert.lv datiem, jau šī gada februārī, kad tikai sākās informatīvais vilnis par Covid-19, Latvijā bija inficētas vairāk nekā 10 000 IP adreses ar ļaunatūrām. Salīdzinājumam – janvārī tās bija 8 000 IP adreses. Paradoksāli, bet, cenšoties aizsargāties reālajā dzīvē, cilvēki bieži vien aizmirst par savu drošību internetā.

Vēl viens “svaigs” piemērs – pikšķerēšanas e-pasti no it kā valsts vai pasaules veselības iestādēm ar profilaktiskām norādēm. Lietotājs atver saiti e-pastā un nokļūst pikšķerēšanas portālā, kas aicina ievadīt personīgo informāciju, ko pēc tam ļaundaris izmanto savā labā. Cert.lv februāra dati liecina, ka ielaušanās mēģinājumiem Latvijā tika pakļauti vairāk nekā 800 uzņēmumi.

Latvijas iedzīvotāji arī paši ir aktīvi ziņojuši Cert.lv par krāpnieciskajām īsziņām sociālajos tīklos un saziņas vietnēs.

Piemēram, ar WhatsApp un citu kanālu īsziņu palīdzību iedzīvotāji tika viltus informēti par to, ka valdība plāno izmaksāt 350 eiro visiem iedzīvotājiem, kuri nepametīs savu dzīvesvietu līdz 14. aprīlim. Lai pieteiktos pabalstam, vajadzēja aizpildīt formu. Atverot saiti, lietotājs redzēja pērtiķi, rādot nepieklājīgo žestu. Šādas ziņas tiek uzskatītas par huligānismu, bet līdzīga metode var tikt izmantota arī uzbrukumiem ar daudz nopietnākām sekām.

Protams, jāatceras arī par globāliem kiberuzbrukumiem, kad apdraudēta ir veselas valsts kritiskā infrastruktūra. Te ir vērts pieminēt Čehijas gadījumu, kur vienai no vadošajām klīnikām, kas ārstē pacientus ar COVID-19, tika veikts milzīgs kiberuzbrukums, liedzot veikt analīzes vīrusa identificēšanai, kā arī informēt sabiedrību par esošo situāciju.

Kā pasargāties?

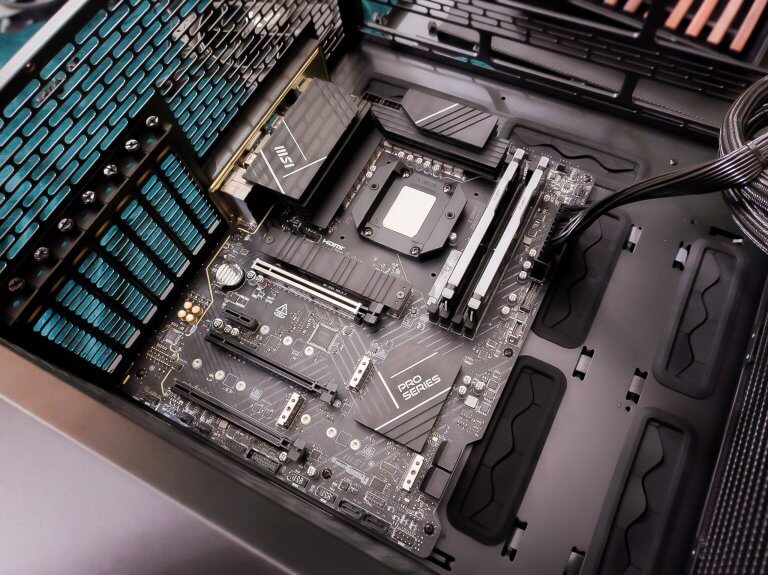

Ņemot vēra, ka daudzi tagad strādā no mājām, bet attālinātais darbs iepriekš uzņēmumos nebija līdz detaļām sakārtots, un kiberdrošība nav nepieciešamajā līmenī, pastāv nopietni riski gan privātpersonām, gan uzņēmumiem. Ar datorā iebūvēt antivīrusu jau sen nepietiek, jo tas, kā viena cilvēka armija, ir izsmēlis savas iespējas 99% gadījumu aizsargāt lietotāju gala iekārtas.

Kiberapdraudējumi rodas ātrāk, nekā pilnvērtīga aizsardzība pret tiem. Te vairāk ir jādomā par kompleksiem risinājumiem biznesa IT kritiskās infrastruktūras un datu aizsardzībai, kas prasa laiku, IT personāla zināšanas un uzņēmuma finanšu resursus. Taču minimālie kiberhigiēnas pamati uzņēmumiem, kas ir jāievēro, tāpat kā jāmazgā rokas reālajā dzīvē, ir diezgan vienkārši:

- izmantot SSL VPN tīklus, kas ļauj drošā veidā pieslēgties darba IT resursiem arī caur publisko un mājas Wi-Fi;

- ieviest divu faktoru autentifikāciju;

- šifrēt datus;

- pastiprināti kontrolēt priviliģēto darbinieku attālinātas darbības;

- un, kas ir pats galvenais, – nepārtraukti apmācīt un izglītot savus darbiniekus kiberdrošībā!

2 Responses

Ухань. Провожают врачей. После снятия карантина.

https://youtu.be/ZPN0jc8sP_I

Haha, SSL VPN! Tas tāpat kā ieteikt braukt uz Ventspili ar lidostas autobusiem. Varēt jau var, bet kāpēc mocīt sevi un darbiniekus?