- Sākums

- Forumi

- Notepad.lv

- IT ziņas

- Parādījies ļoti agresīvs Javascript vīruss, kurš izslēdz PC

Parādījies ļoti agresīvs Javascript vīruss, kurš izslēdz PC

Sākumlapa › Forumi › Notepad.lv › IT ziņas › Parādījies ļoti agresīvs Javascript vīruss, kurš izslēdz PC

- This topic has 3 atbilžu, 4 voices, and was last updated pirms 9 years, 3 months by

Aldis.

Tiek skatīts 4 ierakstu – 1 līdz 4 (no 4 kopumā)

-

AutorsIeraksti

-

12. Okt, 2016 at 14:18 #162436

samurajs

ParticipantLasītāji vēl atcerēsies viltīgo Policijas vīrusu, kas plosījās pirms gadiem 4 daudzās jo daudzās mutācijās. Nu atkal atklāts kas līdzīgs, bet vēl agresīvākā formā. Izpirkuma maksu šis kaitēklis nepieprasa, vienīgi bojā nervus, bet nezinātājam tikt vaļā no mošķa būs praktiski neiespējami. Jebkādas darbības ar antivīrusiem acīmredzot arī būs neefektīvas, jo pie mēģinājuma apturēt vīrusa darbību tas vienkārši izslēdz datoru. Ieslēdzot kaitēklis atkal aktivizējas autostartā un turpina savu darbu. Konkrētais Javascript vīruss neizpildās vis pārlūkā, bet gan caur Windows Script Host. Saķert kaitēkli šobrīd var ar inficētiem e-pasta pielikumiem. Pazīme, ka saķerts Javascript vīruss, ir lapas Portalne.ws parādīšanās pārlūkā:

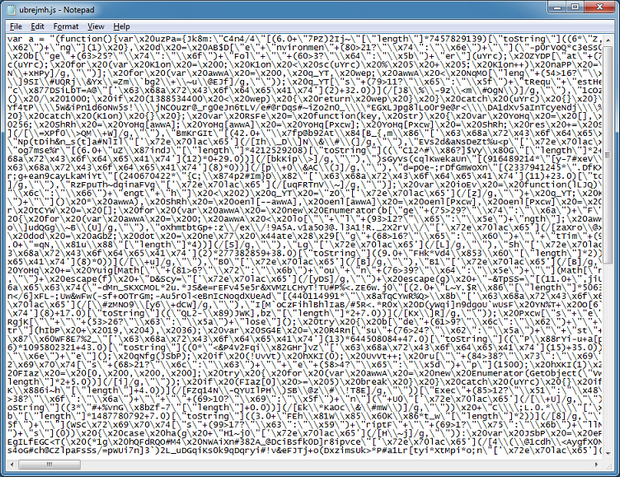

[img]https://notepad.lv/userpix/28_20161008_08_1.png [/img] Konkrētais vīruss ir ļoti labi aizsargāts pret izpēti. Bez koda obfuskācijas vēl pielietoti paņēmieni kā encoded characters, regex search/replace, unusual base conversions, conditional statements. Beigās ir tikai vienlaidus putra:

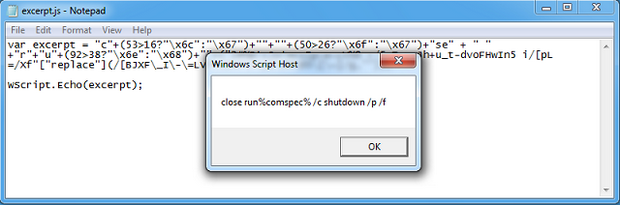

[img]https://notepad.lv/userpix/28_20161008_01_1.png [/img] Kad vīruss nokļūst sistēmā, tas savienojas ar IE, Chrome vai Bing, lai pārbaudītu, vai ir internets. Ja viss kārtībā, uz adresi urchintelemetry.com nosūta visu telemetriju, ko var sameklēt inficētajā mašīnā. No 95.153.31.22 lejuplādē vēl vienu Javascript failu, kurš nomaina pārlūka mājaslapu uz login.hhtxnet.com, ko pēc tam pāradresē uz portalne.ws. Tiek lietots serviss WMI (Windows Management Instrumentation) lai atrastu aktīvi darbojošās pretvīrusu programmas. Ja tādas ir, vīruss izdod viltotu kļūdas paziņojumu un pārtrauc darbu. Ja kaut kas mēģina apturēt tā procesu – modificētu wscript.exe – ar īpašas komandas palīdzību PC tiks izslēgts:

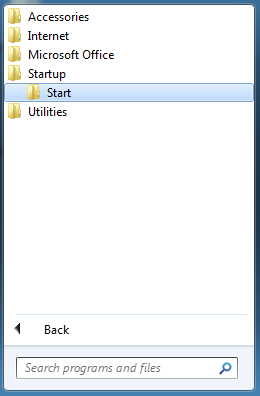

[img]https://notepad.lv/userpix/28_20161008_14_1.png [/img] Ko darīt, ja esam saķēruši?1. Iestartējamies Safe Modē vai no cita lietotāja acc

2. Ejam uz inficētā lietotāja Programmām > Startup mapi, no kuras dzēšam failu Start (tā nav mape kā varētu likties, vienīgi izmanto Folder ikonu!)

[img]https://notepad.lv/userpix/28_20161008_05_1.png [/img] 3. Sameklējam vīrusa mapi inficētā lietotāja slēptajā mapē AppDataRoaming un dzēšam.

Daudz sīkāk –

https://www.kahusecurity.com/ 12. Okt, 2016 at 20:05 #327288MeistarsUnVergs

ParticipantŠ o ja arī vajag dubultklikot uz atsūtītā faila, bet no virsraksta var saprast ka palaižas WEB brauzerī kuram ir ieslēgts JavaScript. Principā normāli obfuskots makro vīruss. Gads padsmit atpakaļ bija populāri tādus likt klāt Office dokumentiem

12. Okt, 2016 at 20:36 #327289Piebilde

ParticipantOK. Viss ir ļoti skaisti, bet kāda mārutka pēc .js faili būtu, pēc noklusējuma, jāatver ar pārlūku nevis, piemēram, notepad?

Kad pēdējo reizi, vai vispār, kādam uz desktop bija nepieciešamība palaist .js scriptu?

Cits jautājums, vai tas, kas instalējis datoru ir parūpējies par failu izpildes noklusētajām programmām 😀 ?

13. Okt, 2016 at 06:46 #327290Aldis

ParticipantNekas sevišķi jauns šis nav. Kā jau @MeistarsUnVergs minēja, agrāk šitādi jau vazājās – noraut šitos varēja gan no bibliotēku publiskajiem datoriem ar Vistu, utt.. Pārvietojās ar fleškām ar autorun.inf godam… 🙂 Piedevām – ja vēl iemetas palaidējs zem [Start] -> Startup mapes kā šortkats, tad vēl easy.. Naidīgāki mošķi parasti piekabinās klāt kādam servisam, palaižas zem System, un šeit pat varētu iekārtoties mierīgi zem Chrome/Firefox/Edge/IE shortcutiem, kā papildus parametrs, kas katru reizi palaižot pārlūku palaiž attiecīgo .js.. 🙂

-

AutorsIeraksti

Tiek skatīts 4 ierakstu – 1 līdz 4 (no 4 kopumā)

- Jums ir jāpieslēdzas sistēmai, lai varētu komentēt šo tēmu.

Jaunākais portālā

Apskati