WPS – zaļā gaisma Wi-Fi hakeriem

Sākumlapa › Forumi › Notepad.lv › IT ziņas › Raksti › WPS – zaļā gaisma Wi-Fi hakeriem

Skatījumi: 0

- This topic has 5 atbilžu, 6 voices, and was last updated pirms 11 years, 11 months by

Anonīms.

Tiek skatīts 6 ierakstu – 1 līdz 6 (no 6 kopumā)

-

AutorsIeraksti

-

16. Mai, 2012 at 07:40 #156555

samurajs

ParticipantMūsdienās atvērto Wi-Fi pieejas punktu kļūst aizvien mazāk, nozagt internetu kļūst aizvien grūtāk, un interese par Wi-Fi “urķēšanu” tikai palielinās. Un tas ir ne jau tāpēc, ka lietotāji būtu pēkšņi kļuvuši gudrāki, bet tāpēc, ka lielākā daļa rūteru paši pie instalācijas kā noklusējumu piedāvā uzlikt it kā visdrošāko WPA2-AES savienojuma paroli. Lai instalācijas procesu atvieglotu, izgudrota tāda lieta kā WPS (Wi-Fi Protected Setup), ar kuras palīdzību lietotājs-nespeciālists var burtiski sekundēs instalēt rūteri bez papildus staigāšanas pa izvēlnēm un checkboxuķeksēšanas. WPS atbalsta visi lielie tirgus spēlētāji – Cisco/Linksys, Netgear, D-Link, Belkin, Buffalo, ZyXEL. WPS tehnoloģija sastāv no fiziskas pogas uz rūtera korpusa un 8-zīmju PIN-koda tā aizmugurē. Lai pieslēgtu PC, jānospiež WPS pogu uz rūtera un pēc tam atbilstoša virtuālā poga uz PC (Push-Button-Connect, PBC). Prasīs arī uzlikt paroli, kuru uzreiz var aizmirst, jo tā vēlāk nebūs vajadzīga, viss notiks caur PIN. Vairāk nekas nav vajadzīgs, ar to arī ierīces skaitās droši savienotas.

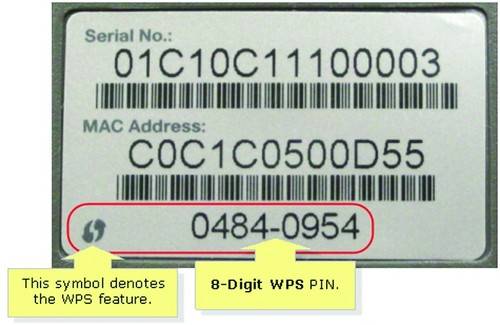

[img]https://notepad.lv/userpix/28_61322a9e7cb13d31269e4b8030004ba7_1.jpg [/img] Ir alternatīvs variants – web-interfeisā šis PIN kods jāievada ar rokām. Š o paņēmienu lieto, ja jākonfigurē rūteris. Un vēl trešais variants – var atvērt īpašu WPS sesiju uz datora, kur PIN koda ievadīšanu var aizstāt ar pogas nospiešanu. Pēdējais variants jau ir izteikti aizdomīgs, un liecina, ka PIN jau sākotnēji piemērots

bruteforceuzbrukumiem:

[img]https://notepad.lv/userpix/28_bb83afdcdbe8016a8d238252d6d6784d_1.jpg [/img] Jautrākais vēl ir priekšā – izrādās, ka 8-zīmju PIN kods patiesībā ir 7-zīmju; pēdējais cipars ir kontrolsumma. Tātad mums ir 10,000,000 ciparu kombināciju. Padaudz, vai ne? Analizējot dziļāk, izrādās, ka PIN tiek sadalīts 2 vienādās daļās, un katru no tām apstrādā atsevišķi. Tas dod tikai 10,000 kombināciju pirmajai daļai un 1000 – otrajai. Š…emot vērā, ka katra WPS pieprasījuma apstrādei rūteris patērē 1-10 sekundes, automātiskā režīmā uzlauzt AP var vienas nakts laikā.

Ar visu teorētisko pusi, vajadzīgo programmatūru, tehnoloģijām un FAQ var iepazīties Krievijas specializētā žurnāla “Xakep” marta numurā, vai arī

Habrahabr.ruTehnoloģija nav īpaši sarežģīta, vajag tikai

BackTrack LinuxKā pasargāt sevi no uzlaušanas caur WPS? Vienkārši atslēgt šo funkcionalitāti, ja tas iespējams (visos rūteros to nevarot). Kaut kādas izmaiņas no ražotāju puses tuvākā nākotnē maz ticamas, jo ievainojamība ir protokola līmenī, nevis realizācijā.

[img]https://notepad.lv/userpix/28_eb19728dfd966d499c13b87d4ce66d76_1.jpg [/img] 16. Mai, 2012 at 08:23 #285968drunk_lizard

Participantaber jauki :> un pie kaajas taa wpa-psk parole :> 17. Mai, 2012 at 07:27 #285969Vijolnieks

ParticipantWPS lieto tikai *** ***17. Mai, 2012 at 15:36 #285970garaisezis

Participantvipār jau ir pilnīgi vienalga kāds tev tur linux stāv virsū, kaut kāds murgains brīnums ir arī uz windozes 18. Mai, 2012 at 19:22 #285971Brutto

ParticipantJānoprovē:) Viena usb wi-fi iekārtiņa ar RTL8187L mikrošēmu ir ceļā no Ķīnas. 30. Mai, 2012 at 22:28 #285972Anonīms

NeaktīvsEs skatoties šo ierakstu tieši domāju, kur gan palika Macbetons ? Te jau viņš ir, kārtējo reizi lamājās un saņem kārtējo brīdinājumu..

Pašlaik zaļā gaisma ir ieslēgta arī DNS.

Atliek izdarīt mazas izmaiņas DNS, lai pārņemtu datoru uz visu laiku……

-

AutorsIeraksti

Tiek skatīts 6 ierakstu – 1 līdz 6 (no 6 kopumā)

- Jums ir jāpieslēdzas sistēmai, lai varētu komentēt šo tēmu.

Jaunākais portālā

Apskati